Estratto SIG – Social engineering

Con l’espressione “social engineering”, nel dominio della sicurezza delle informazioni, sono solitamente raggruppate tutte quelle casistiche di artifizi e raggiri volti a manipolare l’umana predisposizione alla fiducia. Diversamente da quanto potrebbe apparire a prima vista, infatti, l’essere umano è portato ad avere un approccio di affidamento e di apertura verso ciò che il contesto gli propone. Lo sfruttamento illecito (minaccia) di questo naturale atteggiamento umano (vulnerabilità) – noto anche come “phishing” – ha come obiettivo quello di carpire informazioni riservate (ad esempio, le credenziali di accesso) direttamente alla fonte, cioè da quegli stessi soggetti che sono autorizzati a detenerle in via confidenziale.

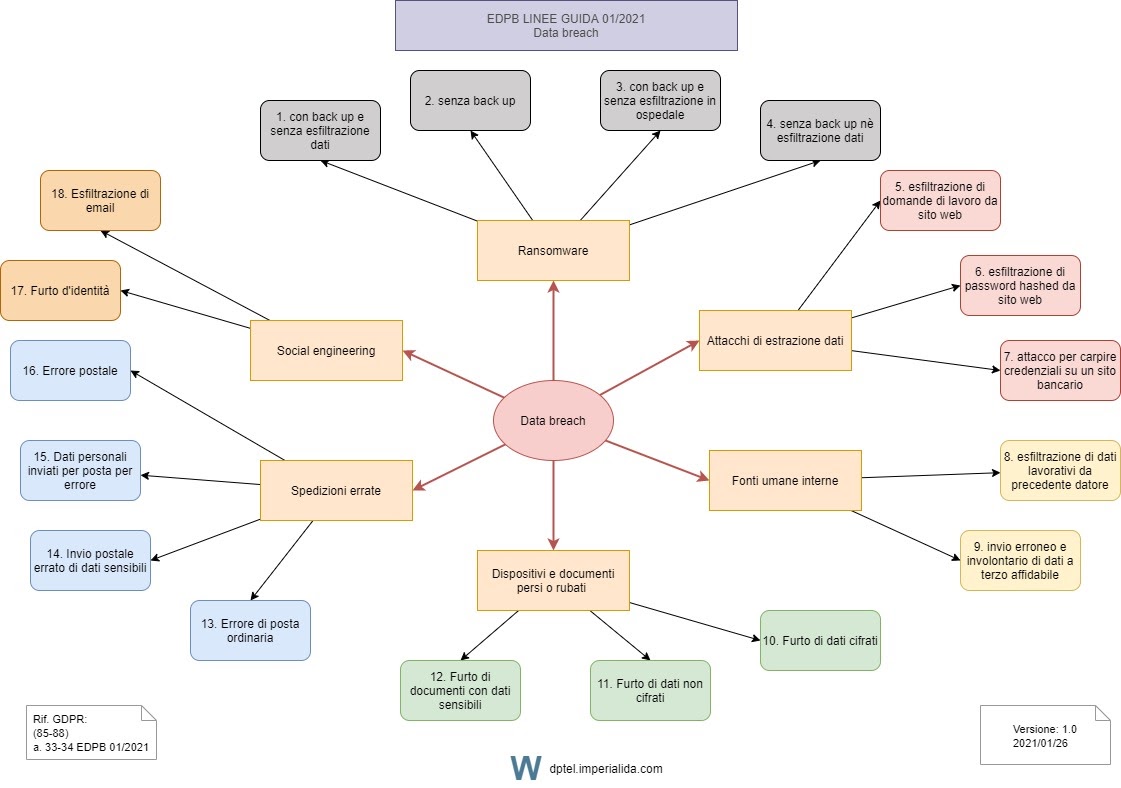

Il Social engineering rappresenta la sesta e ultima tipologia di casi di data breach affrontati nelle linee guida EDPB 01/2021. Come nelle puntate precedenti del 28/1/2021, dell’11/2/2021, dell’11/3/2021, dell’1/4/2021 e del 29/4/2021 riportiamo in sintesi:

- gli elementi salienti di ciascun incidente

- le ripercussioni in termini di rischi prodotti

- gli adempimenti che si rendono necessari

- le misure di mitigazione e di correzione ipotizzabili.

6. Social engineering

Si dice che la sicurezza delle informazioni, in sostanza, consiste nel sapere di chi e di cosa si può aver fiducia. Ad esempio, occorre avere una fondata consapevolezza che la persona con cui si interagisce sia effettivamente quella che dichiara di essere. Questa regola basilare serve anche per distinguere tra informazioni corrette e altre false (fake news) oppure discriminare tra fonti attendibili (come siti web) ed altre dubbie. Il problema non è rilevante solo sotto il profilo della sicurezza; come efficacemente indicato dall’organizzazione Trust Me «Quando la nostra paura sale, la nostra fiducia scende. Quando le persone non si fidano l’una dell’altra, non si aiutano a vicenda e il progresso si blocca.».

Il social engineering ha come bersaglio il fattore umano che, spesso, è l’anello debole della catena della sicurezza: il più adeguato sistema di protezione può essere messo fuori uso da un comportamento umano che, indotto in errore, metta fuori gioco le difese realizzate, lasciando campo libero agli attaccanti. Cioè, la riproposizione tecnologica dell’epica del “cavallo di Troia”.

Violazioni determinate dal social engineering

Il social engineering, quindi, è un metodo strumentale per la commissione di violazioni di diversa natura.

Gli incidenti derivanti da eventi di social engineering determinano sempre una violazione di confidenzialità (perchè i dati personali contenuti negli archivi ai quali l’utente ingannato è legittimato ad accedere, diventano accessibili da parte di terzi non autorizzati). Ma questi stessi incidenti possono essere forieri anche di ulteriori violazioni di integrità, qualora il malintenzionato alteri i dati, e/o di disponibilità se i dati, come nel caso di successivo ransomware, non sono più fruibili dal titolare.